13.04.2026

Qué hace un especialista en ciberseguridad: Guía 2026

Te explicamos los diferentes roles especialistas en ciberseguridad y cuándo puede ser clave cada uno.

Pedro Cailá

Si eres CTO de una scaleup en España, probablemente ya has vivido esto. El equipo de producto acelera, DevOps va al límite, entran clientes más grandes y alguien suelta la frase peligrosa: “necesitamos a un especialista en ciberseguridad”.

El problema no es querer contratarlo. El problema es no saber qué hace un especialista en ciberseguridad de verdad, cuál necesitas tú y cómo distinguir a un perfil útil de uno que solo habla bien en entrevistas. En una startup, un error aquí sale caro. O fichas a alguien sobredimensionado para tu fase, o contratas a un perfil junior que no aguanta el primer incidente serio.

Mi recomendación es simple. Deja de pensar en “ciberseguridad” como una función abstracta. Trátala como una capacidad operativa con impacto directo en continuidad de negocio, velocidad de entrega y confianza de clientes.

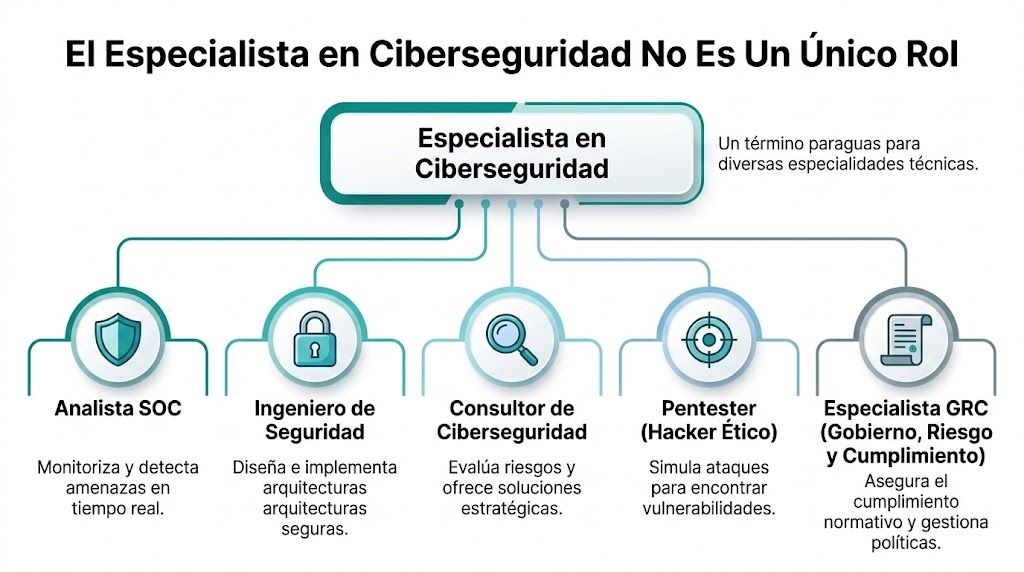

El Especialista en Ciberseguridad No Es Un Único Rol

“Especialista en ciberseguridad” es una etiqueta paraguas. Igual que “médico” no te dice si necesitas un traumatólogo o un anestesista, este título tampoco te dice si necesitas a alguien para monitorizar alertas, romper tu propia infraestructura con pentesting o asegurar AWS.

En el ecosistema startup español, esta distinción importa más porque los equipos son pequeños y los presupuestos no perdonan. Según el Informe Cybersecurity España 2025 del INCIBE, el 68% de las scaleups en España reportan carencia de especialistas en ciberseguridad, y el 45% de los perfiles contratados asumen roles híbridos integrando seguridad en CI/CD (detalle citado aquí). Eso significa que muchas empresas no fichan un rol puro, sino una mezcla pragmática.

Los perfiles que más veo en scaleups

Analista SOC

Es el perfil orientado a detección y respuesta. Vive entre alertas, logs, SIEM y playbooks de incidentes. Si tienes exposición continua, clientes enterprise o una superficie de ataque creciente, te da visibilidad operativa.

Pentester o hacker ético

Su trabajo es romper lo que construís, de forma controlada. Busca fallos en APIs, aplicaciones, configuraciones y procesos. Es especialmente útil si tu riesgo principal está en producto, autenticación, permisos o integraciones expuestas.

Ingeniero de seguridad cloud

Es el perfil más infravalorado en startups con AWS, GCP o Azure. No solo revisa IAM, redes, secrets, contenedores o configuraciones. También evita que el equipo normalice malas prácticas en infraestructura.

Especialista GRC

Si vendes a corporates, trabajas con datos sensibles o te piden ENS, ISO 27001 o requisitos similares, este rol deja de ser “compliance” y pasa a ser acelerador comercial. Sin orden documental y políticas claras, muchas ventas enterprise se frenan.

Qué deberías contratar según tu riesgo

No elijas por moda. Elige por cuello de botella.

- Tu problema son alertas, incidentes y visibilidad. Busca un perfil de monitorización y respuesta.

- Tu problema es producto expuesto y cambios rápidos. Necesitas alguien fuerte en AppSec o pentesting.

- Tu stack vive en cloud y cambia cada semana. Prioriza seguridad cloud con mentalidad DevSecOps.

- Tu problema son auditorías de clientes y procesos. Ficha a alguien con criterio en riesgo y cumplimiento.

Contratar “un perfil de ciberseguridad que haga de todo” suele ser una mala decisión. En startup, lo correcto no es pedirlo todo. Es priorizar el riesgo más caro.

Las Tareas Diarias Más Allá de Apagar Fuegos

Mucha gente cree que qué hace un especialista en ciberseguridad se resume en esperar una alarma y correr. Eso es una visión pobre del rol. El trabajo más valioso casi nunca se ve porque consiste en evitar que el incidente ocurra.

En España, el volumen de trabajo reactivo ya es suficiente para tomárselo en serio. El INCIBE gestionó 122.223 incidentes de ciberseguridad en 2025, un 26% más que en 2024 (dato publicado por INCIBE). Si eres CTO, esa cifra tiene una lectura práctica: tus especialistas no pueden vivir solo en modo parche. Necesitan tiempo de prevención o siempre irán tarde.

Trabajo proactivo

Aquí es donde un buen perfil paga su sueldo.

- Auditorías de seguridad. Revisa sistemas, aplicaciones, identidades, permisos y configuraciones antes de que alguien externo lo haga por vosotros.

- Escaneo de vulnerabilidades. Usa herramientas como Nessus, OpenVAS o capacidades integradas del cloud para detectar exposición técnica real.

- Endurecimiento de infraestructura. Ajusta IAM, segmentación, secretos, políticas de acceso y superficies públicas.

- Threat hunting. No espera a que una regla del SIEM salte. Busca señales débiles en logs, correlaciones extrañas y comportamientos anómalos.

- Formación interna. Si tu equipo no entiende phishing, gestión de secretos o privilegios mínimos, el problema no es técnico. Es operativo.

Trabajo reactivo

También existe, y cuando llega no hay margen para improvisar.

Un especialista sólido contiene el incidente, preserva evidencia, coordina comunicación interna y reduce tiempo de recuperación. Si además sabe hacer análisis forense, no solo apaga el fuego. Explica por qué empezó, qué tocó y cómo evitar que se repita.

Lo que cambia en una scaleup

En empresa grande, estas tareas se reparten. En startup, no.

Un mismo perfil puede tocar SIEM por la mañana, revisar permisos en GitHub Actions al mediodía y cerrar una política de accesos por la tarde. Si no entiendes esto al redactar la vacante, atraerás candidatos equivocados.

Regla práctica: si el rol solo habla de incident response, has definido medio puesto. La otra mitad es prevención, diseño y disciplina operativa.

Qué pedir en la job description

No publiques una oferta genérica con “proteger la compañía”.

Incluye responsabilidades reales como estas:

- Revisar infraestructura cloud con foco en IAM, redes y gestión de secretos.

- Ejecutar auditorías periódicas sobre producto, pipelines y accesos.

- Coordinar respuesta a incidentes con Ingeniería, DevOps y liderazgo.

- Definir controles que no bloqueen entregas.

- Documentar y priorizar riesgos con lenguaje entendible para negocio.

Si la descripción del puesto no separa claramente trabajo proactivo de reactivo, luego no podrás evaluar rendimiento con justicia.

Habilidades Clave que Diferencian a un Gran Candidato

La mayoría de CVs de ciberseguridad están llenos de siglas. CEH, SIEM, SOC, IAM, EDR, WAF. Bien. Nada de eso te dice si el candidato va a mejorar tu postura de seguridad en una empresa que crece deprisa.

Lo que distingue a un perfil fuerte es la combinación de base técnica, criterio y capacidad de ejecución sin teatro. En una scaleup, eso pesa más que un CV bonito.

Hard skills que sí importan

Empiezo por lo mínimo exigible. Si el candidato falla aquí, no sigas.

Redes y sistemas

Tiene que entender TCP/IP, DNS, TLS, Linux y Windows con soltura. No para recitar teoría, sino para investigar comportamientos raros, revisar flujos y leer señales técnicas sin depender de otro equipo.

Cloud security

Si tu producto corre en AWS, GCP o Azure, el candidato debe hablar con naturalidad de IAM, VPC, security groups, roles, secretos, logs, buckets, contenedores y pipelines. En una startup española, esto no es “nice to have”. Es el núcleo.

Herramientas de operación

Busca experiencia real con SIEM,scáneres de vulnerabilidades, gestión de identidades, repositorios, CI/CD y scripting en Python o Bash. La automatización importa porque nadie tiene tiempo para operar seguridad a mano.

Capacidad de priorización técnica

No necesitas a alguien que encuentre cien problemas. Necesitas a alguien que sepa cuáles cinco arreglar primero y por qué.

Soft skills que deciden la contratación

Aquí se separan los buenos de los útiles.

- Comunicación con negocio. Si no puede explicarle al CEO por qué un riesgo importa, no va a conseguir recursos.

- Calma bajo presión. En incidente real, el conocimiento sin criterio se convierte en ruido.

- Sentido práctico. Un candidato maduro no propone controles que destrozan productividad sin aportar seguridad real.

- Influencia interna. Va a trabajar con backend, DevOps, producto, legal y a veces ventas. Si no sabe persuadir, acabará aislado.

Un especialista excelente no solo detecta vulnerabilidades. Consigue que el equipo las corrija.

La señal que más valoro en entrevista

Quiero ver cómo piensa cuando no tiene toda la información. Eso pasa cada semana en una scaleup.

Plantea un escenario ambiguo. Por ejemplo: permisos excesivos en producción, una integración nueva con tercero y presión comercial para lanzar ya. Si el candidato solo enumera controles, no basta. Si ordena riesgos, negocia trade-offs y define qué bloquear y qué monitorizar, ahí hay criterio.

Cuando un CTO me pregunta qué hace un especialista en ciberseguridad que merezca la pena contratar, mi respuesta es esta: reduce riesgo sin frenar a los equipos. Si no puede hacer ambas cosas, no es el perfil adecuado para crecimiento.

Certificaciones Relevantes y KPIs para Medir el Éxito

Las certificaciones sirven. Pero sirven como señal, no como sustituto del trabajo real. Si conviertes CEH, CISSP, OSCP o CCSP en filtro absoluto, te vas a perder candidatos buenos. Si las ignoras por completo, también.

La posición correcta está en medio. Úsalas para orientar la conversación y luego valida con casos prácticos.

Qué te dice una certificación

CEH suele aparecer mucho en perfiles de pentesting y seguridad ofensiva. Tiene valor cuando va acompañada de experiencia ejecutando auditorías, documentando hallazgos y priorizando remediación.

CISSP apunta más a visión amplia de seguridad, gobierno y gestión de riesgos. No te garantiza profundidad técnica en tu stack, pero sí puede indicar criterio estructural.

CCSP es más útil cuando tu dolor está en cloud y arquitectura.

El dato que sí conviene tener en mente es este: en benchmarks del mercado español, los especialistas con certificación CEH detectan el 92% de las vulnerabilidades CVSS superiores a 7.0 en la primera auditoría, frente al 65% de perfiles junior (referencia publicada aquí). La lectura correcta no es “contrata solo CEH”. La lectura correcta es “la señal técnica importa cuando se combina con experiencia”.

Los KPIs que sí cuentan

No midas seguridad por volumen de tickets ni por cantidad de PDFs generados. Eso no protege nada.

Mide cosas que afecten a resiliencia operativa:

- MTTD. Cuánto tardáis en detectar un incidente relevante.

- MTTR. Cuánto tardáis en contenerlo y recuperar servicio.

- Tiempo de parcheo para vulnerabilidades críticas.

- Cobertura de revisiones en activos sensibles, repositorios, pipelines y cloud.

- Calidad de remediación. Si el mismo tipo de fallo reaparece, no hubo aprendizaje.

Cómo usar esto en una scaleup

Pon objetivos trimestrales pequeños y observables. No conviertas el rol en una fábrica de compliance.

Si el especialista mejora tiempos de detección, baja fricción en revisiones y elimina errores repetidos en cloud o producto, está generando impacto. Aunque no “se vea” en una demo.

Mi recomendación es esta. Pide certificaciones como plus, no como requisito excluyente. Y desde el primer día define KPIs ligados a riesgo real, no a actividad aparente.

Rangos Salariales en Ciberseguridad en España para 2026

Voy directo al punto. Si has llegado a esta sección esperando una tabla con bandas exactas para junior, mid y senior, no la vas a encontrar aquí. No porque no importe. Importa mucho. No la incluyo porque no hay datos salariales verificados en el material disponible y no tiene sentido inventar cifras.

Lo que sí puedo decirte con claridad es esto: si tu presupuesto está calculado “como si fuera un backend más”, vas tarde. Ciberseguridad compite por talento escaso, especialmente cuando pides cloud, producto, cumplimiento y capacidad de trabajar en entornos de alta ambigüedad.

Cómo presupuestar sin autoengañarte

Empieza por el rol real, no por el título. Un “especialista en ciberseguridad” puede parecer una sola contratación, pero el mercado valora de forma distinta a quien hace monitorización, a quien domina seguridad cloud o a quien puede liderar auditorías y responder ante clientes enterprise.

En Madrid y Barcelona, además, la presión competitiva es mayor. Si pides experiencia en AWS, Kubernetes, IAM, pentesting aplicado a APIs y capacidad de hablar con clientes o auditores, estás buscando un perfil premium aunque lo llames “mid”.

Para orientar tu presupuesto con más criterio, te conviene revisar una guía específica sobre banda salarial en España, y luego aterrizarla al rol exacto que necesitas.

Factores que sí cambian la oferta

No todo depende de años de experiencia.

- Especialización. Cloud security y AppSec suelen tensionar más la oferta que un rol más generalista.

- Entorno regulado. Fintech, salud y sectores con clientes enterprise elevan exigencia.

- Capacidad híbrida. Si además puede integrarse con DevSecOps, liderar controles y acompañar auditorías, el valor sube.

- Exposición internacional. Inglés operativo y trato con stakeholders externos también cuentan.

Muchos CTOs negocian mal porque comparan candidatos distintos como si fueran equivalentes. No lo son.

Si quieres bajar sesgo antes de cerrar presupuesto, este vídeo ayuda a pensar la compensación desde estrategia de hiring y no solo desde coste inmediato.

Mi postura es clara. Paga por la capacidad de reducir riesgo en tu contexto, no por un título genérico. El salario correcto no es el más bajo que te aceptan. Es el que te permite cerrar a alguien competente antes de que otro lo haga.

Cuándo y Cómo Contratar a tu Primer Especialista

El peor momento para contratar seguridad es después del susto. El segundo peor es demasiado pronto, cuando aún no tienes ni stack estable ni claridad sobre riesgos. La decisión buena llega cuando el negocio cruza cierto umbral de complejidad.

La presión del mercado no ayuda a esperar. Se estima un déficit global de 4 millones de profesionales en ciberseguridad, una cifra que crece en Europa y afecta a España. Además, Randstad sitúa este ámbito entre los sectores de mayor crecimiento (referencia resumida aquí). Traducción práctica: cuando decides contratar, no conviene improvisar ni alargar el proceso.

Las señales que justifican la primera contratación

No necesitas esperar a sufrir una brecha para actuar.

Contrata cuando ocurra una o varias de estas situaciones:

- Tu equipo de DevOps ya no absorbe seguridad sin sacrificar fiabilidad o velocidad.

- Empiezas a manejar datos sensibles y los clientes hacen preguntas incómodas en due diligence.

- Tu pipeline y tu infraestructura se vuelven complejos y nadie tiene ownership claro de permisos, secretos y hardening.

- Preparas certificaciones o procesos de compliance y ves que Ingeniería no debería cargar sola con todo.

- Acabas de cerrar financiación y el riesgo operacional sube junto con la ambición comercial.

Cómo definir el puesto sin pedir un unicornio

Aquí muchos CTOs fallan. Publican una vacante que mezcla SOC, cloud, pentesting, GRC, DevSecOps, forense y formación interna. Eso no atrae talento serio. Atrae confusión.

Haz esto en cambio:

- Define el riesgo principal de tu empresa hoy.

- Lista las tres responsabilidades críticas del rol durante los próximos doce meses.

- Separa imprescindibles de deseables. Si todo es imprescindible, no has priorizado.

- Decide si necesitas capacidad operativa interna o apoyo externo complementario.

Si estás afinando el momento y el tipo de perfil, esta guía sobre expertos en ciberseguridad puede servirte como referencia adicional para aterrizar la búsqueda.

El primer especialista no debería hacer “de todo”. Debería resolver el riesgo más peligroso que hoy nadie está cubriendo bien.

Cómo montar el proceso de selección

Mi recomendación es breve y firme.

Primera entrevista para contexto, decisiones previas y comunicación.

Segunda fase con caso práctico sobre tu realidad.

Tercera conversación con quien vaya a trabajar con esa persona cada semana.

Evita procesos eternos. En seguridad, el talento con criterio no suele esperar mucho. Y si tu proceso solo examina teoría, acabarás contratando al candidato más preparado para entrevistas, no para incidentes reales.

Preguntas Clave para Evaluar a un Candidato en la Práctica

Una entrevista técnica de ciberseguridad no debería parecer un trivial de acrónimos. Si le preguntas definiciones de manual, medirás memoria. Y la memoria no contiene incidentes.

Lo que quieres observar es pensamiento estructurado, priorización, comunicación y sentido práctico. La forma más fiable de hacerlo es con escenarios.

Preguntas de incidente real

Plantea una situación cercana a tu contexto. Luego escucha el orden de respuesta, no solo el contenido.

- Detectamos actividad anómala en producción y sospechamos acceso no autorizado. ¿Cuáles son tus tres primeros pasos?

- Una credencial con permisos altos ha quedado expuesta. ¿Qué contienes primero y cómo validas impacto?

- El equipo de producto quiere seguir desplegando durante un incidente. ¿Qué bloqueas y qué permites?

Aquí buscas algo muy concreto. Que sepa contener, preservar evidencia, escalar internamente y comunicar sin pánico.

Preguntas sobre diseño y trade-offs

Estas separan al ejecutor del profesional con criterio.

- Tenemos una API en crecimiento con integraciones de terceros. ¿Dónde pondrías los controles prioritarios?

- Si no puedes arreglar todo este trimestre, ¿cómo priorizas entre IAM, secretos, logging y vulnerabilidades de aplicación?

- ¿Qué control de seguridad nunca implantarías si rompe el flujo del equipo sin reducir riesgo material?

La respuesta madura no suena maximalista. Suena priorizada.

Prueba práctica

No hace falta montar un laboratorio enorme. Hace falta ver cómo trabaja.

Puedes pedir una revisión de arquitectura sobre un diagrama real, una lectura de logs anonimizados o una auditoría limitada sobre un entorno de staging. También funciona muy bien pedir un informe corto de hallazgos con severidad, impacto y plan de remediación.

Si quieres estructurar esa entrevista de forma más consistente, esta guía sobre entrevista estructurada con ejemplos ayuda bastante a reducir improvisación y sesgo.

Preguntas sobre IA que ya no puedes evitar

Aquí muchas empresas van por detrás. Según un informe de Telefónica Tech de Q1 2026, el 52% de las scaleups españolas ya integran LLMs y el 41% ha sufrido intentos de ataques específicos de IA en el último año. El mismo dato señala que esto obliga a desarrollar habilidades como auditoría de datasets e implementación de guardrails, un área que el 90% de las guías de contratación aún no cubren (resumen citado aquí).

Si tu equipo usa Copilot, agentes o flujos con LLMs, pregunta esto sin rodeos:

- ¿Cómo protegerías una aplicación frente a prompt injection?

- ¿Qué revisarías en un dataset antes de usarlo en un flujo sensible?

- ¿Cómo pondrías guardrails sin volver inútil la herramienta para el equipo?

- ¿Qué logs y señales te interesan en un pipeline MLOps con uso de modelos externos?

La respuesta correcta no tiene por qué ser perfecta. Pero sí debe mostrar que el candidato entiende que la seguridad ya no termina en firewalls, IAM y vulnerabilidades clásicas.

Si quieres saber de verdad qué hace un especialista en ciberseguridad útil para una scaleup, mira cómo piensa ante sistemas vivos, presión real y decisiones incompletas. Ahí aparece el perfil que vale la pena fichar.

Si estás contratando perfiles de ciberseguridad en España y quieres validar bien el rol, la evaluación técnica y el encaje con una scaleup, Kulturo trabaja precisamente con CTOs y founders que necesitan cerrar este tipo de búsquedas sin perder semanas en entrevistas mal planteadas.